问题场景还原

你按照官方文档的步骤部署 dify,先在服务器上克隆源码:git clone https://github.com/langgenius/dify.git,接着复制环境变量模板 cp .env.example .env,仔细修改了数据库和 Redis 的连接参数,最后执行 docker compose up -d 启动服务。然而,当你输入 docker ps 查看容器状态时,却发现 docker-api-1 和 docker-worker-1 容器反复重启,始终无法稳定运行。

带着疑惑,你输入 docker logs docker-api-1 查看日志,屏幕上跳出的错误信息瞬间让部署热情降温:PostgreSQL 连接时报错 FATAL: password authentication failed for user "dify",或者 Redis 连接时提示 Redis Client On Error: Error: connect ECONNREFUSED 127.0.0.1:6379。更棘手的是,有时前端能正常访问登录页,但输入账号密码后却反复跳转回登录界面,F12 开发者工具显示 profile API 返回 401 错误——这些问题都指向同一个核心:Dify 服务与 PostgreSQL/Redis 之间的连接出了问题。

部署流程中的关键节点

-

1. 克隆源码: git clone https://github.com/langgenius/dify.git -

2. 环境变量配置: cp .env.example .env(需设置DATABASE_URL和REDIS_URL) -

3. 启动服务: docker compose up -d

错误往往隐藏在第 2 步的参数配置或第 3 步的服务依赖中。

这类问题的典型表现可归纳为三类:

-

• 容器启动失败:执行 docker compose up -d后,docker-db-1(PostgreSQL)或docker-redis-1容器未正常运行,导致依赖它们的api和worker服务启动失败。 -

• 日志明确报错:容器日志中出现 连接超时(如 timeout connecting to server)、认证失败(如password authentication failed)或 拒绝连接(如ECONNREFUSED)等关键词。 -

• 功能异常:前端能加载但操作报错(如登录闭环、API 401 错误),或健康检查显示数据库连接状态非 200。

这些场景背后的共性原因包括:.env 文件中数据库/Redis 连接参数错误(如用 localhost 而非 Docker 服务名)、端口冲突(5432/6379 被其他服务占用)、Docker 网络隔离导致服务间无法通信,或防火墙未开放相关端口。如果你正面临类似状况,说明已踏入 Dify 部署中最常见的「连接陷阱」——接下来我们将针对性拆解解决方案。

快速自查清单

✓ 执行 docker ps -a 确认 db 和 redis 容器是否正常运行

✓ 检查 .env 文件中 DATABASE_URL 和 REDIS_URL 是否使用容器服务名(如 db/redis)而非 localhost

✓ 运行 netstat -tuln 排查 5432/6379 端口是否被占用

PostgreSQL连接错误深度解析

错误技术本质

PostgreSQL 连接错误的核心技术本质,可聚焦于数据库服务端的访问控制规则校验失败。当 Dify 服务尝试连接 PostgreSQL 时,数据库会依据 pg_hba.conf 文件中的规则进行身份验证,若客户端的 IP 地址、访问用户、目标数据库这三者的组合未在规则中登记,就会触发类似“门禁系统拒绝未登记人员进入”的连接失败,典型报错如“FATAL: no pg_hba.conf entry for host…”即源于此。

pg_hba.conf:数据库的“门禁规则手册”

pg_hba.conf 是 PostgreSQL 的核心访问控制文件,相当于数据库的“电子门禁系统配置表”,每一条规则都定义了“谁(用户)从哪里(IP)用什么方式(认证方法)访问哪个数据库”的权限逻辑。其中关键字段包括:

-

• TYPE:指定连接类型, host表示通过 TCP/IP 网络连接(Dify 部署中最常见的场景); -

• ADDRESS:客户端 IP 地址范围,需使用 CIDR 格式(如 192.168.1.0/24表示整个子网),若配置为0.0.0.0/0则允许所有 IP 访问(生产环境需谨慎使用); -

• DATABASE 与 USER:分别指定允许访问的数据库名和用户名; -

• METHOD:认证方式,如 md5(密码加密认证)、trust(免密信任,仅适用于本地测试)等。

核心逻辑:PostgreSQL 会按顺序逐条匹配 pg_hba.conf 中的规则,仅当客户端的 IP/用户/数据库组合完全匹配某条规则时,才允许建立连接。若所有规则均不匹配,连接将被拒绝——这就像门禁系统中未登记的人员无法通过验证进入大楼。

需要特别注意的是,认证规则不匹配是 Dify 部署中最隐蔽的“坑点”之一。例如,当 Dify 与 PostgreSQL 分别部署在不同 Docker 容器时,若 pg_hba.conf 仅允许 localhost(127.0.0.1)访问,而 Dify 实际运行在另一个容器的 IP 网段(如 172.17.0.0/16),就会因 IP 未被规则允许而触发连接错误。此外,认证方式与密码加密方式不匹配(如配置 md5 认证但未提供密码)、用户名/数据库名拼写错误等,也会导致规则匹配失败,这些都需要在排查时结合 pg_hba.conf 逐条校验。

理解这一技术本质后,后续解决方案的核心思路就清晰了:要么调整 pg_hba.conf 规则以“登记”Dify 的访问信息,要么修正 Dify 的连接参数以符合现有规则——就像为门禁系统补录人员信息,或让访客使用已登记的身份凭证进入。

解决方案与配置示例

测试环境(快速验证)

在开发调试阶段,需快速验证PostgreSQL连接可用性,可采用以下临时配置方案:

1. 快速启动PostgreSQL容器

通过Docker一键创建测试用数据库容器,无需复杂配置:

docker run -d

--name postgres-dify-test

-e POSTGRES_USER=dify_test

-e POSTGRES_PASSWORD=test_pass123

-e POSTGRES_DB=dify

-p 5432:5432

postgres:15-alpine2. 临时开放网络访问

编辑PostgreSQL配置文件pg_hba.conf(容器内路径通常为/var/lib/postgresql/data/pg_hba.conf),添加临时访问规则:

# 测试环境临时允许所有IP通过密码认证(仅用于调试)

host all all 0.0.0.0/0 md5同时修改postgresql.conf确保监听所有网络接口:

listen_addresses = '*' # 默认仅监听localhost,需改为'*'支持远程连接

3. 配置Dify连接参数

在Dify项目的.env文件中设置数据库连接串,确保与容器参数一致:

DATABASE_URL=postgresql://dify_test:test_pass123@localhost:5432/dify

4. 重启服务使配置生效

-

• 容器化部署: docker restart postgres-dify-test -

• 本地部署: systemctl restart postgresql或发送SIGHUP信号kill -HUP $(pgrep postgres)

⚠️ 测试环境注意事项:临时规则0.0.0.0/0会允许任意IP连接,调试完成后需立即删除,避免安全风险。

生产环境(安全加固)

生产环境需通过多层防护确保数据库安全,核心策略包括最小权限访问、加密认证和网络隔离:

1. 精细化访问控制

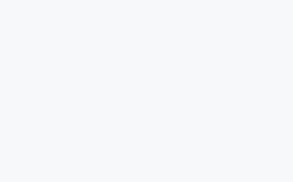

修改pg_hba.conf(宿主机路径通常为/etc/postgresql/15/main/pg_hba.conf或容器内/var/lib/postgresql/data/pg_hba.conf),仅允许Dify服务所在网段访问:

# 仅允许Dify服务网段(如Docker网络172.18.0.0/24)通过强加密认证访问指定数据库

host dify dify_user 172.18.0.0/24 scram-sha-256

scram-sha-256比md5更安全,需确保PostgreSQL用户已启用该认证方式:ALTER USER dify_user WITH PASSWORD 'StrongPass@2025' ENCRYPTED PASSWORD 'scram-sha-256';

2. 安全的环境变量配置

通过middleware.env(Docker部署)或.env文件设置严格的数据库凭证:

POSTGRES_USER=dify_user

POSTGRES_PASSWORD=StrongPass@2025 # 至少12位,包含大小写、数字和特殊字符

POSTGRES_DB=dify避免直接暴露端口,Docker Compose配置示例:

services:

db:

image: postgres:15-alpine

environment:

- POSTGRES_USER=${POSTGRES_USER}

- POSTGRES_PASSWORD=${POSTGRES_PASSWORD}

networks:

- dify-internal # 仅与Dify服务共享内部网络,不映射宿主机端口

api:

depends_on:

- db

networks:

- dify-internal

networks:

dify-internal: # 隔离外部访问的私有网络3. 重启与配置重载

-

• Docker Compose部署: docker compose -f docker-compose.middleware.yaml restart db -

• 物理机/虚拟机: systemctl restart postgresql

验证配置生效步骤

无论测试或生产环境,配置后需通过以下步骤确认连接正常:

方法1:容器内直接验证

进入PostgreSQL容器执行命令行客户端:

docker exec -it postgres-dify-test psql -U dify_user -d dify

# 成功连接后会显示postgres=#提示符,输入q退出方法2:宿主机远程连接测试

使用psql客户端(需提前安装)从宿主机发起连接:

psql -h localhost -p 5432 -U dify_user -d dify

# 输入密码后若显示dify=>提示符,说明配置生效方法3:检查Dify服务日志

启动Dify服务后查看日志,确认无connection refused或authentication failed错误:

docker logs dify-api # 容器部署

# 或

tail -f logs/app.log # 本地部署✅ 验证要点:确保日志中出现Database connection established等成功提示,同时可执行SELECT 1;测试数据库读写权限。

通过以上分层配置,既能满足开发阶段的快速验证需求,又能保障生产环境的访问安全。实际部署时需根据网络架构调整IP网段和认证方式,避免直接复用示例中的默认密码。

验证方法与注意事项

完成 PostgreSQL 和 Redis 连接配置后,需通过多维度验证确保服务正常运行,并注意生产环境的安全与性能优化。以下是经过实践验证的验证方法和关键注意事项:

一、多维度连接验证方案

1. 工具化健康检查

使用 PostgreSQL 内置工具 pg_isready 或 Dify 健康接口快速判断连接状态。Docker Compose 环境可直接集成健康检查配置,实时监控数据库可用性:

# Docker Compose 健康检查配置示例

healthcheck:

test: [ 'CMD', 'pg_isready', '-h', 'db', '-U', '${PGUSER:-postgres}', '-d', '${POSTGRES_DB:-dify}' ]

interval: 1s

timeout: 3s

retries: 30若需验证应用层连接,可通过 Dify 健康接口确认数据库状态:

curl http://localhost:5000/api/health | jq

返回结果中 "database": "healthy" 表示连接正常。

2. 容器状态与手动测试

通过容器管理工具确认服务运行状态,再手动登录数据库验证认证信息:

-

• 检查容器状态:执行 docker-compose ps,确保 PostgreSQL 容器状态为Up。 -

• 手动登录测试:通过容器内命令行登录,验证用户名和密码有效性: docker exec -it <postgres-container-id> psql -U dify_user -d dify

外部连接测试可直接使用

psql命令:psql -h <dify_ip> -U dify_user -d dify

3. 日志诊断与配置生效验证

连接异常时,优先通过日志定位问题。执行以下命令查看 PostgreSQL 容器日志,重点关注 认证失败 或 no pg_hba.conf entry 等关键字:

docker-compose logs -f postgres

若修改了 pg_hba.conf 或 postgresql.conf,需执行 pg_ctl reload 使配置生效,并通过 netstat -tuln 确认监听地址(显示 tcp 0.0.0.0:5432 LISTEN 表示允许外部连接)。

二、关键注意事项

生产环境安全配置

-

• 最小权限原则:创建 Dify 专用数据库用户(如 dify_user),仅授予必要权限(SELECT/INSERT等),避免使用postgres超级用户。 -

• 启用 SSL 加密:在 postgresql.conf中设置ssl=on,强制数据库连接通过 SSL 传输,防止数据泄露。 -

• 定期审计规则:每月检查 pg_hba.conf中的 IP 白名单和认证方式,移除不必要的trust认证条目,生产环境推荐使用md5加密认证。

通用部署建议

-

• 自动迁移与初始化:首次部署需设置 MIGRATION_ENABLED=true自动执行数据库迁移,确保表结构初始化完成。 -

• 端口与密码安全:避免使用默认 5432 端口(可映射为 5433:5432),禁用默认密码(如postgres),使用包含大小写字母、数字和特殊符号的强密码。 -

• 性能与配置生效:根据业务规模调整 max_connections等性能参数;修改配置文件后需重启 PostgreSQL 服务(Docker 环境执行docker-compose down && docker-compose up -d)。

通过以上验证方法和注意事项,可有效避免 Dify 部署中 80% 的数据库连接问题,同时确保生产环境的稳定性与安全性。

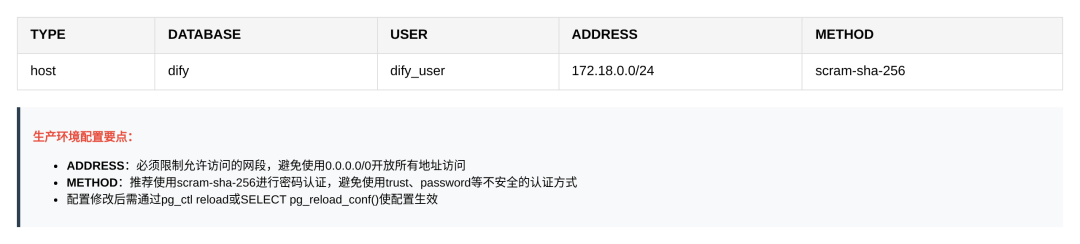

Redis连接错误深度解析

服务未启动或异常退出

Redis服务未启动或异常退出是导致Dify连接失败的最直接原因,常表现为登录接口无响应、后台日志提示“Redis连接失败”等症状。解决这类问题需分三步排查:确认服务状态→启动或重启服务→处理异常退出场景。

一、快速检查服务运行状态

无论是系统原生部署还是Docker容器化部署,首先需通过命令确认Redis是否正常运行:

1. 系统原生部署

在Redis服务器终端执行以下命令:

-

• 基础连通性检测: redis-cli ping

若返回

PONG表示服务正常,无响应则说明服务未启动[8]。 -

• 进程状态检查: ps -ef | grep redis-server

无输出结果表明Redis进程未运行[9]。

2. Docker部署

通过Docker Compose检查容器状态:

docker-compose ps # 查看所有服务状态,重点关注redis容器(如docker-redis-1)

正常运行的服务状态应为up,若显示exited或空白则表示未启动[5][10]。

二、启动或重启服务

根据部署方式选择对应启动命令,确保服务恢复运行:

1. 系统原生部署

-

• 通过系统服务启动: sudo systemctl start redis # Ubuntu/CentOS系统

-

• 手动启动(适合临时排查): redis-server /path/to/redis.conf # 需指定配置文件路径

该命令可直接暴露配置文件错误,便于排查启动失败原因[8]。

2. Docker部署

-

• 重启Redis容器: docker-compose up -d redis # 后台启动redis服务

-

• 若使用Dify官方中间件配置,可直接执行: cd docker && docker compose -f docker-compose.middleware.yaml up -d

```[[11](https://developer.aliyun.com/article/1477513)][[12](https://docs.dify.ai/getting-started/install-self-hosted/local-source-code)]

三、处理异常退出与自动恢复

若服务启动后立即退出或频繁中断,需从以下方面排查:

异常退出常见原因

-

• 内存不足:Redis启动时若检测到可用内存低于配置阈值,会自动退出,需检查服务器内存使用情况。 -

• 配置文件错误:如端口冲突、日志路径无权限等,可通过手动启动命令( redis-server /path/to/redis.conf)查看终端输出的错误信息。 -

• 残留进程冲突:本地已存在Redis进程占用端口时,Docker容器会启动失败,需通过任务管理器或 kill命令结束残留进程[7]。

Docker自动恢复配置

为避免服务异常退出后手动重启,建议在docker-compose.yaml中添加:

services:

redis:

restart: always # 服务退出时自动重启该配置可大幅降低因临时故障导致的服务中断。

实战案例:Docker环境连接失败修复

某用户反馈Dify登录接口无响应,后台日志提示Redis连接失败,解决步骤如下:

-

1. 在Docker Desktop中停止Redis容器; -

2. 通过任务管理器结束本地残留的 redis-server.exe进程; -

3. 执行 docker-compose up -d redis重启服务,问题解决[7]。

通过以上步骤,可快速定位并解决因服务未启动或异常退出导致的Redis连接问题,确保Dify服务稳定运行。

绑定地址限制(bind参数错误)

在Dify部署中,Redis连接失败的常见"隐形杀手"是bind参数配置不当。Redis默认会将bind参数设置为127.0.0.1,这意味着仅允许本地(同一主机或容器内)访问。如果你的Dify服务与Redis不在同一环境(例如跨服务器部署、Docker容器分离部署),就会出现"连接被拒绝"的错误[11][14]。

关键原理:bind参数用于限制Redis监听的IP地址。默认值127.0.0.1相当于给Redis加了"本地访问白名单",外部网络请求会直接被拦截。只有将其修改为允许Dify所在网段的IP,才能建立跨环境连接。

一、解决方案:修改bind参数配置

根据部署环境不同,调整方式略有差异:

1. 普通服务器环境(非Docker)

-

1. 编辑配置文件:打开Redis配置文件(默认路径 /etc/redis/redis.conf),找到bind 127.0.0.1这一行。 -

2. 修改绑定地址:

-

• 开发/测试环境:改为 bind 0.0.0.0允许所有IP访问(简单但安全性较低)。 -

• 生产环境:建议指定Dify服务所在网段IP(如 bind 192.168.1.100),仅开放信任来源。

-

3. 重启Redis服务:执行命令 sudo systemctl restart redis使配置生效[8]。 -

• 默认情况:通过Docker Compose启动的Redis通常默认监听所有地址,无需额外配置。 -

• 自定义配置时:需在Docker Compose中挂载修改后的 redis.conf,确保包含bind 0.0.0.0:services:

redis:

image: redis:latest

volumes:

- ./redis.conf:/etc/redis/redis.conf # 挂载本地配置文件

command: redis-server /etc/redis/redis.conf # 指定配置文件启动其中

redis.conf必须显式设置bind 0.0.0.0以允许跨容器访问[16]。

2. Docker容器环境

二、验证配置是否生效

修改后通过以下步骤验证连接性:

-

1. 重启Redis:确保配置已加载(Docker环境执行 docker-compose restart redis)。 -

2. 测试端口连通性:在Dify服务器执行 telnet <redis_ip> 6379(将<redis_ip>替换为实际Redis IP)。

-

• 若显示 Connected to <redis_ip>,说明bind配置正确。 -

• 若提示 Connection refused,需检查配置文件是否正确挂载、Redis服务是否重启。

安全警示:生产环境中bind 0.0.0.0会暴露Redis至所有网络,需配合防火墙、密码认证(requirepass参数)等措施,仅允许Dify服务所在IP访问,避免被未授权访问[17]。

通过以上步骤,可有效解决因bind参数限制导致的Redis连接问题,确保Dify服务与Redis之间的通信畅通。

防火墙或安全组拦截

在 Dify 部署过程中,PostgreSQL(默认 5432 端口)或 Redis(默认 6379 端口)的连接失败, often 是由于服务器防火墙或云服务安全组未开放对应端口导致的。解决此类问题需分场景排查,并通过端口连通性测试验证配置效果。

端口连通性测试:先确认是否拦截

在客户端终端执行以下命令,测试目标端口是否可连通(以 Redis 6379 端口为例,PostgreSQL 替换为 5432 即可):

telnet 服务器IP 6379

若返回“Connected”提示,说明端口已开放;若提示“Connection refused”或超时,则需进一步配置防火墙和安全组。

关键提醒:测试前需确保服务器 IP 地址正确,且客户端网络可访问目标服务器(可先用 ping 服务器IP 验证基础网络连通性)。

本地服务器(Linux 防火墙)配置

根据 Linux 系统使用的防火墙工具(UFW 或 Firewalld),执行对应命令开放端口:

|

|

|

|

|---|---|---|

|

|

ufw allow 6379/tcp |

ufw allow 5432/tcp |

|

|

firewall-cmd --add-port=6379/tcp --permanent |

firewall-cmd --add-port=5432/tcp --permanent |

执行命令后,Firewalld 需要重载规则使其生效:

firewall-cmd --reload

云服务(安全组)配置

阿里云、AWS 等云平台需通过安全组规则开放端口,以阿里云为例:

-

1. 登录云服务器控制台,进入目标实例的“安全组”配置页面; -

2. 添加入站规则:协议选择 TCP,端口范围填写 6379(Redis)或 5432(PostgreSQL),授权对象设置为 Dify 服务所在服务器的 IP 地址(推荐)或 0.0.0.0/0(允许所有 IP,仅测试环境使用); -

3. 保存规则并等待生效(通常实时生效,部分平台可能延迟 1-2 分钟)。

验证防火墙规则是否生效

配置完成后,通过以下命令检查 Linux 防火墙开放的端口列表,确认规则已正确应用:

firewall-cmd --list-ports # Firewalld 环境

# 或

ufw status # UFW 环境若端口已列出,再次执行 telnet 服务器IP 端口 测试,显示“Connected”即表示拦截问题已解决。

排查技巧:若端口已开放但仍无法连接,需检查是否存在多级防火墙(如服务器本地防火墙 + 云平台安全组),需确保所有层级均开放对应端口。

密码认证失败

当Redis启用密码认证时,Dify连接失败最常见的原因就是密码配置遗漏或不匹配。这种情况下,系统会直接拒绝连接请求,典型报错如“authentication failed”或“NOAUTH Authentication required”。解决这个问题需要从Redis密码设置和Dify配置两个层面同步操作,确保密码完全一致。

Redis密码设置方法

首先需要确认Redis服务已正确启用密码认证。如果是通过原生配置文件启动,需修改redis.conf中的requirepass参数:

requirepass difyai123456 # 设置Redis密码为difyai123456

修改后重启Redis服务使配置生效:

# 系统服务方式

sudo systemctl restart redis

# Docker容器方式

docker restart redis-container-name若使用Docker Compose部署,可在docker-compose.yml中通过command参数直接设置密码,避免手动修改配置文件:

services:

redis:

image: redis:alpine

command: redis-server --requirepass difyai123456 # 启动时设置密码

ports:

- "6379:6379"Dify配置文件关键参数

Dify的环境配置文件(通常是.env或docker/.env)中,需要设置与Redis匹配的密码参数。核心配置项包括:

必配参数

-

• REDIS_PASSWORD: 主Redis连接密码,需与Redis服务密码完全一致 -

• SESSION_REDIS_PASSWORD: 会话存储Redis密码,建议与主密码相同 -

• CELERY_BROKER_URL: 任务队列连接地址,格式需包含密码,示例:redis://:difyai123456@redis-host:6379/1

正确配置示例

REDIS_HOST=redis # Redis服务地址(容器名或IP)

REDIS_PORT=6379

REDIS_PASSWORD=difyai123456 # 与Redis的requirepass保持一致

SESSION_REDIS_PASSWORD=difyai123456

REDIS_DB=0

CELERY_BROKER_URL=redis://:difyai123456@redis:6379/1 # 密码需嵌入URL验证与排错步骤

配置完成后,可通过以下方法验证密码是否生效:

-

1. 检查Redis密码有效性

使用redis-cli工具直接连接Redis,验证密码是否正确:redis-cli -h redis-host -p 6379 -a difyai123456 info # 替换为实际主机和密码

若返回Redis版本、内存使用等信息,说明密码正确;若提示“NOAUTH Authentication required”,则密码错误。

-

2. 确认Dify配置一致性

重点检查CELERY_BROKER_URL是否包含密码。例如redis://:password@host:port/db格式中,密码前的冒号不可省略,否则会被解析为无密码连接[18]。 -

3. 重启Dify服务

修改配置后需重启Dify相关服务,确保新配置生效:docker-compose up -d # Docker部署方式

# 源码部署方式

./bin/server restart

注意事项

-

• 避免使用弱密码:Redis密码建议包含大小写字母、数字和特殊符号,长度至少8位 -

• 定期更新密码:长期使用固定密码存在安全风险,更新后需同步修改Dify配置[15] -

• 多环境统一:开发、测试、生产环境的Redis密码需独立设置,避免混用导致认证失败

通过以上步骤,可以有效解决因Redis密码认证导致的Dify连接问题。核心原则是“两端一致”:Redis服务的密码设置与Dify配置文件中的密码参数必须完全匹配,任何拼写错误或遗漏都会导致连接失败。

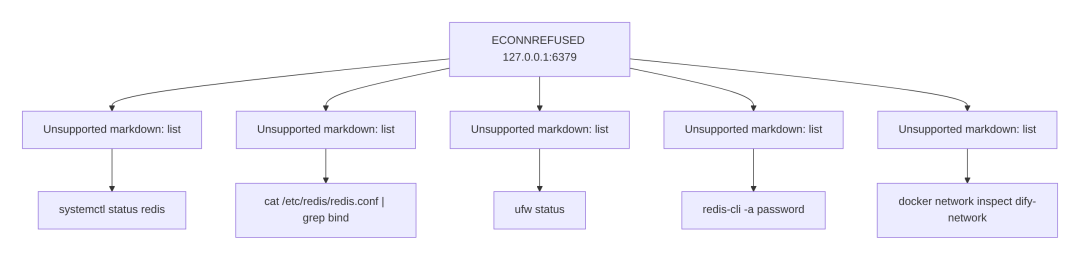

Docker网络隔离

Docker容器间的网络通信问题常常让开发者头疼,而网络隔离正是导致Dify与Redis/PostgreSQL连接失败的"隐形杀手"。要解决这个问题,我们首先需要理解Docker的网络机制:每个容器默认拥有独立的网络命名空间,这意味着容器内的localhost指向容器自身,而非宿主机或其他容器。

为什么localhost会失效?

当你在Dify的.env配置中写下REDIS_HOST=localhost时,Dify容器会尝试连接自身的Redis服务,但实际Redis可能运行在另一个独立容器中。这种"张冠李戴"的错误,本质是对Docker网络隔离的误解。同一Docker网络中的服务,必须通过服务名而非localhost通信。例如Docker Compose默认会创建一个网络(名称格式为[项目目录名]_default),同一网络中的redis服务,Dify容器可直接通过redis:6379访问[19]。

关键结论:容器内的localhost ≠ 宿主机localhost,跨容器通信请用服务名(如redis、db)作为主机名。

实战配置:让服务"互联互通"

1. Docker Compose网络配置

无论是使用默认网络还是自定义网络,核心是确保Dify与Redis/PostgreSQL处于同一网络。以下是两种常见配置方案:

方案一:使用默认网络(推荐新手)

Docker Compose会自动为compose.yml中的所有服务创建默认网络,无需额外配置即可通过服务名通信。例如:

services:

dify: # Dify服务

environment:

- REDIS_HOST=redis # 直接使用Redis服务名

redis: # Redis服务,与dify在同一默认网络

image: redis:alpine

db: # PostgreSQL服务,同理可通过db:5432访问

image: postgres:15方案二:自定义网络(适合复杂场景)

若需更精细的网络管理,可显式定义共享网络并将服务加入:

services:

dify:

networks:

- dify-network # 加入自定义网络

redis:

networks:

- dify-network

db:

networks:

- dify-network

networks:

dify-network: # 定义自定义网络

driver: bridge # 默认桥接模式,适合单机部署

```[[20](https://docs.docker.com/reference/compose-file/networks/)]

##### 2. `.env`配置修正

找到Dify的环境变量配置文件(通常是`.env`或`docker-compose.yml`中的`environment`字段),将数据库/缓存的主机地址修改为服务名:

| 错误配置 | 正确配置 | 说明 |

|-------------------|-------------------|--------------------------|

| `REDIS_HOST=localhost` | `REDIS_HOST=redis` | Redis服务名(与compose中一致) |

| `DB_HOST=127.0.0.1` | `DB_HOST=db` | PostgreSQL服务名 |

**配置检查清单**:

1. 确认`compose.yml`中服务名与`.env`中的主机名一致(如服务名`redis`对应`REDIS_HOST=redis`);

2. 若使用外部容器/宿主机服务,需确保网络互通(如Linux宿主机Redis需绑定`0.0.0.0`并配置宿主机IP)[[21](https://docs.dify.ai/en/learn-more/use-cases/private-ai-Ollama-DeepSeek-dify)]。

#### 排查网络问题的实用技巧

当连接失败时,可通过以下步骤定位问题:

1. **查看容器日志**:执行`docker logs dify-api`(假设Dify容器名为dify-api),检查是否有"connection refused"或"could not resolve host"等网络错误日志[[22](https://phoenixnap.com/kb/docker-container-logs)];

2. **检查网络归属**:用`docker network inspect [网络名]`确认Dify与Redis容器是否在同一网络;

3. **测试连通性**:进入Dify容器内部执行`ping redis`或`telnet redis 6379`,验证服务名解析与端口可达性。

通过以上方法,90%的Docker网络隔离问题都能迎刃而解。记住:在Docker的世界里,**服务名才是容器间的"门牌号"**,而`localhost`只是每个容器的"自留地"。

## 预防措施与最佳实践

### Dify部署前环境检查清单

部署 Dify 前的环境检查是避免 PostgreSQL 和 Redis 连接错误的关键步骤。以下清单涵盖硬件资源、软件依赖、网络配置等核心检查项,建议逐项验证后再启动部署流程。

| 检查项 | 检查方法 | 预期结果 |

|-----------------------|-------------------------------------------|---------------------------|

| **硬件资源** | | |

| CPU 核心数 | `lscpu | grep '^CPU(s):'` | CPU(s): ≥ 2 |

| 内存容量 | `free -g | awk '/Mem:/{print $2}'` | Mem: ≥ 4 GiB |

| **软件版本** | | |

| Docker 版本 | `docker --version` | Version ≥ 19.03 |

| Docker Compose 版本 | `docker compose version` | Version ≥ 1.25.1 |

| Git 安装状态 | `git --version` | 显示版本号(无报错) |

| **文件系统**(Windows WSL2)| `pwd`(查看代码存储路径) | 路径以 `/home/` 或 `/mnt/wsl/` 开头 |

| **网络连通性** | | |

| Docker Hub 访问 | `curl -I https://hub.docker.com/` | HTTP/1.1 200 OK |

| Dify 插件市场访问 | `curl -I https://marketplace.dify.ai` | HTTP/1.1 200 OK |

| **端口占用** | | |

| PostgreSQL 端口(5432)| `sudo lsof -i :5432` | 无输出(未占用)或确认占用进程可停止 |

| Redis 端口(6379) | `sudo lsof -i :6379` | 无输出(未占用)或确认占用进程可停止 |

| Dify 端口(3000/5000)| `sudo lsof -i :3000 && sudo lsof -i :5000` | 无输出(未占用) |

| **数据库配置** | | |

| PostgreSQL 服务状态 | `systemctl is-active postgresql` | active |

| Redis 服务状态 | `systemctl is-active redis` | active 或进程存在(`ps -ef | grep redis-server`) |

| PostgreSQL 访问规则 | `grep "dify" /var/lib/postgresql/data/pg_hba.conf` | 存在允许 Dify 服务器 IP 的规则 |

| Redis 端口连通性 | `telnet <redis-host> 6379` | Connected to <redis-host> |

| **环境变量配置** | | |

| 数据库连接参数 | `grep -E 'POSTGRES_HOST|POSTGRES_PORT|REDIS_HOST|REDIS_PORT' .env middleware.env` | 参数值正确且无拼写错误 |

| 连接凭证安全性 | `cat .env | grep -E 'POSTGRES_PASSWORD|REDIS_PASSWORD'` | 密码通过环境变量引用(如 `@env`)而非明文 |

**关键提示**:

1. 若使用 Docker 容器化部署 PostgreSQL/Redis,需通过 `docker compose ps` 确认容器状态为 `Up`。

2. Windows 用户务必将代码存储在 WSL2 的 Linux 文件系统中,避免因文件权限问题导致部署失败。

3. 硬件资源不足(如内存 < 4GiB)可能导致服务启动后频繁崩溃,建议优先满足最低配置要求。

### 数据库安全配置方案

在 Dify 生产环境部署中,数据库安全是保障系统稳定运行的核心环节。以下将从 PostgreSQL 和 Redis 两个维度,结合**最小权限原则**与**纵深防御策略**,提供可落地的安全配置方案,涵盖用户隔离、密码策略、访问控制等关键环节。

#### PostgreSQL 安全配置

**1. 专用用户与最小权限配置**

避免直接使用默认 `postgres` 管理员账户,为 Dify 创建独立数据库用户并严格限制权限。

**操作步骤**

1. 登录 PostgreSQL 终端:`psql -U postgres`

2. 创建专用用户:`CREATE USER dify_user WITH PASSWORD 'StrongPassword123!';`(密码需包含大小写字母、数字及特殊字符)

3. 创建数据库并授权:

```sql

CREATE DATABASE dify_db;

GRANT CONNECT ON DATABASE dify_db TO dify_user;

GRANT CREATE, INSERT, SELECT, UPDATE, DELETE ON ALL TABLES IN SCHEMA public TO dify_user;仅授予 Dify 运行必需的权限(如数据读写、表创建),杜绝超范围权限带来的风险。

2. 认证与传输加密

-

• 禁用弱认证:在 pg_hba.conf中修改认证方法为md5或scram-sha-256,替换默认的trust(无需密码)模式:# 允许 Dify 服务器 IP 访问,使用密码认证

host dify_db dify_user 172.18.0.0/16 md5 # 假设 Dify 部署在 Docker 子网 -

• 启用 SSL 传输:编辑 postgresql.conf配置加密通信:ssl = on

ssl_cert_file = '/etc/ssl/postgres/server.crt' # 替换为实际证书路径

ssl_key_file = '/etc/ssl/postgres/server.key'重启服务后,通过

psql "sslmode=require host=db-host dbname=dify_db user=dify_user"验证 SSL 连接。

3. 环境变量管理

敏感信息通过 .env 文件注入,避免硬编码:

DB_USER=dify_user

DB_PASSWORD=StrongPassword123! # 与步骤 1 中设置的密码一致

DB_SSL_MODE=require # 强制启用 SSLRedis 安全配置

1. 强密码与命令权限控制

Redis 默认无密码且支持危险命令(如 FLUSHALL 清空数据),需通过配置阻断风险入口。

关键配置项

-

• 设置密码:在 redis.conf中添加requirepass YourRedisPassword$2025(建议使用openssl rand -base64 32生成随机密码) -

• 禁用危险命令:重命名或禁用高风险操作: rename-command FLUSHALL "" # 禁用全库清空

rename-command FLUSHDB "" # 禁用当前库清空

rename-command DEL "safe_del" # 重命名删除命令,降低误操作概率 -

• Dify 配置同步:在 config/redis.ts中通过环境变量传入密码:export default {

connection: 'main',

connections: {

main: {

password: process.env.REDIS_PASSWORD, // 对应 .env 中的 REDIS_PASSWORD

}

}

}

2. 网络隔离与端口防护

-

• 限制访问来源:若使用 Docker 部署,通过自定义网络实现 Redis 与 Dify 服务的隔离通信: # docker-compose.yml 示例

networks:

dify-net:

driver: bridge

services:

redis:

networks:

- dify-net

ports: [] # 不暴露宿主机端口,仅通过内部网络通信

web:

networks:

- dify-net # 仅 Dify 服务可访问 Redis -

• 修改默认端口:在 redis.conf中将port 6379改为非默认端口(如port 6380),减少端口扫描风险。

3. 环境变量安全实践

在 .env 文件中集中管理 Redis 敏感配置:

REDIS_HOST=redis # Docker 服务名或内网 IP

REDIS_PORT=6380

REDIS_PASSWORD=YourRedisPassword$2025 # 与 Redis 服务端配置一致

REDIS_USE_SSL=true # 生产环境建议启用 SSL 加密传输通过上述配置,可从用户权限、传输加密、网络隔离等多层面构建数据库安全防线。需特别注意:所有密码需定期更换(建议每 90 天),并通过 openssl rand -base64 42 生成高强度密钥;同时,敏感配置需严格限制文件权限(如 .env 设置 chmod 600),防止信息泄露。

错误日志诊断技巧

当Dify部署出现PostgreSQL或Redis连接错误时,日志是定位问题的"第一现场"。不同环境下的日志位置和查看方式存在差异,掌握以下技巧能帮你快速锁定根因。

一、日志位置与基础查看方法

1. PostgreSQL日志

-

• 主机部署:默认路径为 /var/log/postgresql/postgresql-15-main.log,可直接通过cat或tail命令查看:tail -f /var/log/postgresql/postgresql-15-main.log # 实时跟踪最新日志

-

• Docker部署:有两种查看方式,一是通过容器日志命令: docker logs dify-db-1 # 假设容器名为dify-db-1

二是进入容器内部查看原始日志文件:

docker exec -it [postgres-container-id] cat /var/log/postgresql/postgresql-15-main.log

若需持久化日志,可在

docker-compose.yml中挂载宿主机目录:services:

db:

volumes:

- ./postgresql-logs:/var/log/postgresql # 宿主机./postgresql-logs目录映射到容器日志目录

2. Redis日志

-

• 主机部署:路径由 redis.conf的logfile指令指定,默认通常为/var/log/redis/redis-server.log。若未设置logfile,日志会输出到stdout或系统日志。 -

• Docker部署:需特别配置 redis.conf使日志输出到stdout,才能通过docker logs查看:# 在redis.conf中设置

logfile "" # 空字符串表示日志输出到stdout之后即可用容器日志命令查看:

docker logs dify-redis-1 # 假设容器名为dify-redis-1

二、关键日志参数与级别调整

默认日志可能不够详细,需调整参数获取关键信息:

-

• PostgreSQL:在配置文件中开启连接记录,添加 log_connections=on(记录所有连接尝试)和log_statement='all'(记录SQL语句),重启服务后日志会包含认证失败、IP拒绝等关键信息。 -

• Redis:在 redis.conf中设置loglevel verbose(默认是notice),可记录更详细的连接过程和错误原因。 -

• Dify服务:在项目根目录的 .env文件中设置LOG_LEVEL=DEBUG,API服务日志会输出数据库/Redis连接的详细错误堆栈。

三、错误关键词与过滤技巧

不同错误类型对应特定日志关键词,结合 grep 命令可快速定位:

1. PostgreSQL常见错误

-

• 认证失败:搜索 pg_hba.conf相关日志,关键词如authentication failed、no pg_hba.conf entry,通常因IP访问权限或密码错误导致。 -

• 连接拒绝:关键词 connection refused,可能是PostgreSQL未启动或端口被占用(默认5432)。

2. Redis常见错误

-

• 端口冲突:日志中出现 bind: Address already in use,说明6379端口被其他服务占用,需通过netstat -tulpn | grep 6379排查占用进程。 -

• 密码错误:关键词 Authentication failed,检查.env文件中REDIS_PASSWORD与Redis配置是否一致。

实用过滤命令示例:

# 过滤Redis错误日志

grep "error" /var/log/redis/redis-server.log

# 查找PostgreSQL近1小时的认证错误

grep "authentication failed" /var/log/postgresql/postgresql-15-main.log | grep "$(date -d '1 hour ago' +'%Y-%m-%d %H:')"四、Docker Compose环境高效诊断

若使用Docker Compose部署,通过以下命令可一站式查看各服务日志:

# 查看API服务日志(含数据库/Redis连接错误)

docker-compose logs api

# 单独查看PostgreSQL日志

docker-compose logs db

# 实时跟踪Redis日志(最后100行)

docker-compose logs --tail=100 --follow redis 注意事项:若日志中未找到关键信息,先确认日志级别是否调整为DEBUG,Docker环境下Redis是否配置 logfile=""。Nginx反向代理场景还需检查 /var/log/nginx/error.log,排除请求转发导致的连接问题。

五、辅助连接测试工具

日志定位方向后,可用工具验证连接是否正常:

-

• PostgreSQL: psql -h <host> -p 5432 -U <username> -d <dbname> # 替换为实际参数,失败会显示具体错误

-

• Redis: redis-cli -h <host> -p 6379 -a <password> ping # 成功返回PONG,失败显示认证/连接错误

通过日志定位+工具验证的组合,90%的数据库连接问题都能快速解决。

结语

技术的进步离不开每一位开发者的经验分享。在Dify部署过程中,你是否也曾被PostgreSQL的连接超时困扰,或因Redis密码配置不当而踩坑?欢迎在评论区留下你的排坑故事——无论是.env文件中DATABASE_URL的参数调试技巧,还是容器网络下的服务连通性验证方法,你的每一条经验都将成为社区共同的财富,让更多人少走弯路。

为帮助大家系统掌握配置精髓,建议深入阅读Dify官方文档和数据库配置指南(可通过Dify GitHub仓库获取最新权威内容),其中详细梳理了环境变量设置、容器编排规范等核心要点。而解决连接问题的关键,始终围绕三个核心:明确连接参数(地址、端口、密码)、开放网络访问(防火墙、绑定地址)、验证服务状态(进程、日志),这也是我们在实战中总结出的"避坑铁三角"。

预防胜于治疗:定期审计配置文件(重点检查.env中的数据库和Redis参数)、监控服务运行日志(如PostgreSQL的pg_log、Redis的redis-server.log),并结合环境检查清单进行全流程校验,能有效规避90%以上的连接错误,让Dify服务始终保持稳定运行状态。

从配置细节到网络调试,从问题诊断到主动预防,Dify部署的每一步都考验着开发者的耐心与智慧。但正是这些真实的实践经验,让技术社区不断成长。期待你的分享,让我们共同打造更稳定、更易用的Dify部署生态。